Execució Tècnica a la Terminal

Creació del directori col·laboratiu

sudo mkdir -p /srv/nfs/collab

Assignació de propietari i permisos segurs (Sense usar 777)

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Ut elit tellus, luctus nec ullamcorper mattis, pulvinar dapibus leo.

sudo chown nobody:nogroup /srv/nfs/collab

sudo chmod 775 /srv/nfs/collab

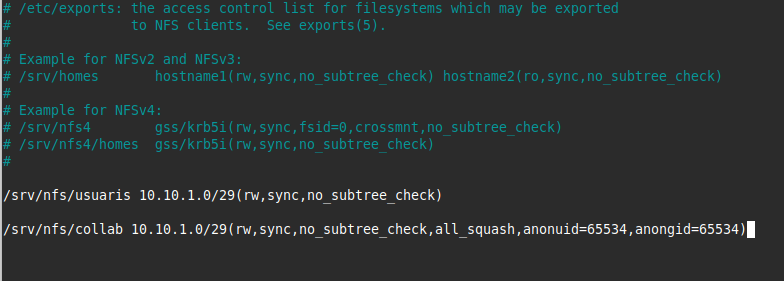

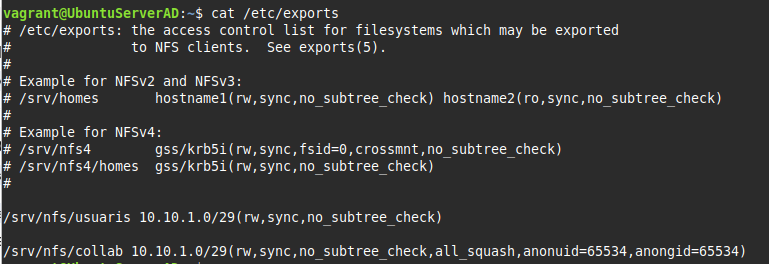

Configuració impecable de l'exportació

Obre el fitxer /etc/exports

Afegeix aquesta nova línia al final. Utilitzarem all_squash juntament amb anonuid i anongid per forçar que qualsevol servidor que es connecti escrigui sota la identitat segura de nobody, evitant conflictes de permisos.

/srv/nfs/collab 10.10.1.0/29(rw,sync,no_subtree_check,all_squash,anonuid=65534,anongid=65534)

Aplicar els canvis

sudo exportfs -ra

Les Evidències

Captura dels permisos segurs

ls -ld /srv/nfs/collab

Captura de la configuració

cat /etc/exports

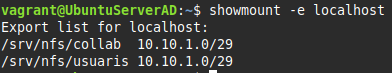

Captura de validació

showmount -e localhost

Justificacio

1. Justificació: Necessitat i Riscos de Seguretat

L’arquitectura de la xarxa “Illa 4” requereix la implementació d’un espai col·laboratiu compartit (/srv/nfs/collab) per facilitar l’intercanvi de dades entre servidors (per exemple, logs centralitzats, scripts de desplegament o fitxers de projecte comuns).

Tot i la necessitat d’escriptura global, habilitar permisos totals (chmod 777) suposa un risc de seguretat inacceptable, ja que qualsevol procés maliciós o usuari podria modificar o eliminar fitxers crítics. A més, en entorns distribuïts existeix el risc de desalineació d’UID/GID: l’usuari amb UID 1000 al Servidor A podria no ser la mateixa persona que l’UID 1000 al Servidor B, generant conflictes de propietat i accessos no autoritzats a l’hora de crear fitxers a través d’NFS.

2. Implementació Tècnica i Gestió d’UID/GID

Per resoldre aquest repte mantenint els estàndards de ciberseguretat, s’ha aplicat una configuració avançada al fitxer /etc/exports. S’han mantingut les opcions base (rw, sync, no_subtree_check) per garantir el rendiment i la integritat, i s’ha implementat l’opció all_squash.

Aquesta directiva mapeja automàticament totes les peticions d’escriptura dels servidors clients (incloent-hi l’usuari root, evitant escalades de privilegis) cap a un usuari anònim sense privilegis al servidor NFS. Utilitzant anonuid=65534 i anongid=65534, es força que tots els fitxers creats pertanyin a nobody:nogroup.

A nivell de sistema de fitxers, s’ha configurat el directori amb chown nobody:nogroup i permisos restrictius coherents (chmod 775). D’aquesta manera, tots els servidors autoritzats a la subxarxa 10.10.1.0/29 poden col·laborar i escriure en el directori sense necessitat de recórrer a permisos insegurs, mitigant per complet la desalineació d’identificadors entre màquines.